Interjú a FluBot Malware Uninstall fejlesztőjével

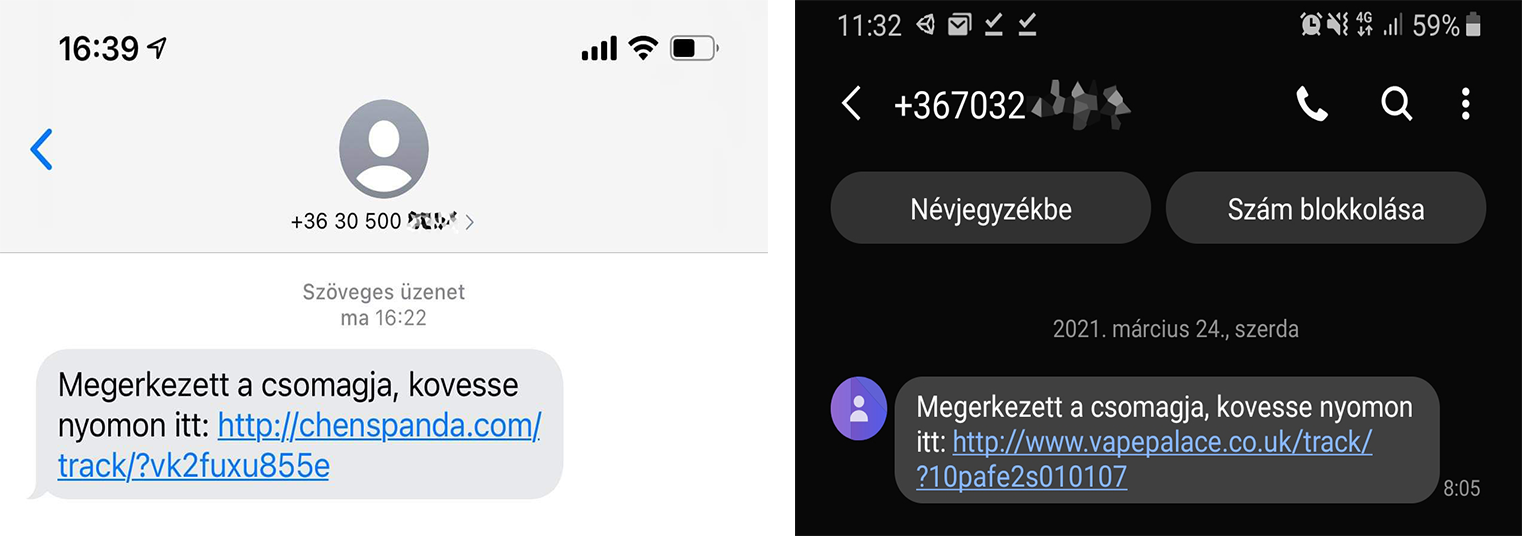

A FluBot az utóbbi idők egyik legnagyobb malware kampánya, amely az Androidos eszközöket célozza. A magát DHL vagy FedEx csomagküldő alkalmazásnak álcázó és SMS-ben terjedő malware alaposan megcsapta Magyarországot, rengetegen váltak a kártevő áldozatává.

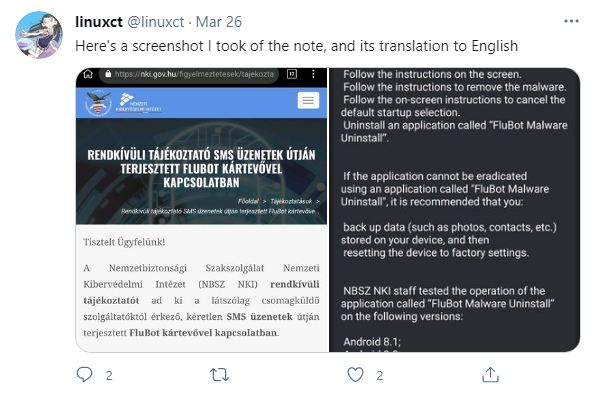

A Nemzeti Kibervédelmi Intézet riasztásokat adott ki, illetve egy sajtótájékoztatón hívta fel a figyelmet a kártevőre, mivel a malware a banki hozzáférések megszerzését és a banki csalások elkövetését teszi lehetővé.

A kártékony alkalmazást nem lehetett egyszerűen eltávolítani, mert az alkalmazás igyekezett magát megvédeni és ellehetetlenítette az eltávolítást.

Amikor elkezdett berobbanni a kampány itthon, megjelent egy eltávolító eszköz, a FluBot Malware Uninstall, amelyet a Google Play Store-ból egyszerűen le lehetett tölteni, és amely sikeresen eltávolította a kártékony alkalmazást az eszközökről. Olyannyira életmentő volt az alkalmazás megjelenése, hogy a Nemzeti Kibervédelmi Intézet is ezt az alkalmazást javasolta a fertőzés eltávolítására.

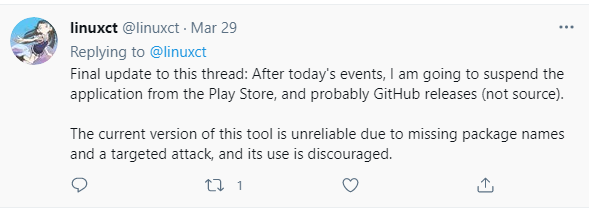

A FluBot Malware Uninstall fejlesztőjével készített interjú egyik apropója az volt, hogy az alkalmazás hirtelen, egyik napról a másikra eltűnt a Play Store-ból, így most ezzel kapcsolatban faggatom kicsit @linuxct kollégát.

Először is szeretném megköszönni Neked a segítséget, és persze a FluBot Malware Uninstall programot. Szerintem életmentő volt és nagyban hozzájárult ahhoz, hogy csökkenteni lehessen a FluBot által okozott kárt.

Köszönöm, nagyon örülök, hogy ennyire hasznosnak bizonyult az eszköz. A relatív alacsony német és spanyol fertőzési ráta miatt nem számítottam arra, hogy ennyi ember fogja használni az alkalmazásomat.

Nem is sejtetted, hogy mennyire felkapott lesz és mekkora segítséget fog jelenteni?

Őszintén, úgy érzem magam, mint a laptop előtt ülő nyakkendős kutya a mémben: „Fogalmam sincs, mit csinálok”.

A mai napig nem tudom elhinni, mekkora hatása volt az alkalmazásnak. Persze, a kezdetektől az volt a célja, hogy segítsen másokon és megállítsa a vírus terjedését, de soha nem gondoltam volna, hogy ennyire elterjedt lesz, azt pedig végképp nem, hogy a magyar NKI is javasolni fogja a használatát.

Követted a letöltési számokat, hogy mennyien töltötték le az alkalmazást? Esetleg tudsz mondani valamit a magyar letöltésekről?

Igen, a legfrissebb és azóta a Google Play-ből már eltávolított FluBot Malware Uninstall alkalmazást 15600-an töltötték le, amelyből 14000 magyar felhasználó volt. Még soha nem szűrtem rá az országokra és csak most fogom fel, hogy milyen nagy hatása volt a vírusnak Magyarországon.

(Kiberblog: a 14 ezer magyar letöltő csak a legutolsó verzióra vonatkozik, bele lehet gondolni, hogy akkor az előző verziókkal együtt mekkora lehetett a fertőzés aránya, ha abból indulunk ki, hogy csak az töltötte le, aki ugye megfertőződött...ami persze azért nem teljesen valós, sok ismerősöm nem fertőződött meg, mert csak az SMS-t olvasta el, de tuti-ami-tuti ellenőrizte a toolal a telefonját.)

Mit jelent a „linuxct” nicked? Van valamilyen konkrét jelentése?

Hehe, ez jó :) A név a kombinációja a Linuxnak, ami mindig is nagy kedvencem volt és annak a helynek a rövidítése, ahol korábban éltem, de privacy okokból ezt nem árulom el :)

Azt elmondod, hogy mit csinálsz, mióta foglalkozol a (kiber)biztonsággal és hogy mi a kedvenc szakterületed?

Inkább nem beszélnék a jelenlegi munkahelyemről, de annyit azért elmondhatok, hogy a mobileszközök biztonságával (Android) foglalkozom.

A jelenlegi munkám előtt egy nemzetközi utazási cégnél dolgoztam webfejlesztőként és főleg új funkciók fejlesztésével foglalkoztam frontend és backend oldalon. A szabadidőmben most is szívesen csinálok kisebb webes fejlesztési projekteket, az Androidos fejlesztés és a reverse engineering mellett.

Gyerekkorom óta érdekelt a biztonság. Édesapám is ezen a területen dolgozott, és láttam, ahogyan a kollégái fertőzött számítógépeit bütykölte. A Conficker-re és a Bagle-re emlékszem is, na innentől kezdett el érdekelni a dolog. Elkezdtem önállóan tanulni a malwarek működéséről és időről időre elszórakoztattam magam egy virtuális Windows XP-vel, amin a neten talált vírusmintákat tesztelgettem.

Később váltottam az Androidra, tettszett a reverse engineering és kényelmesnek találtam az Android bytecode-ját. Csináltam saját Androidos ROM-okat meg módosított APK-kat, szóval az Android tényleg közel áll hozzám...és hát most itt vagyok.

Hobbiból csináltad az alkalmazást? Miért vágtál bele és hogy indult ez a dolog?

Igen, mondhatom, hogy hobbiból kezdtem el csinálni az Uninstallt.

Úgy kezdődött, hogy egy Androidos blog szerkesztői megkerestek és kikérték a véleményemet az SMS hullámról, meg az üzenetekről a rosszindulatú és kártékony APK csomagokra mutató linkekkel, aminek néhány ismerősük az áldozatává vált.

Amikor megkerestek, akkor a PRODAFT (Kiberblog: a PRODAFT nevű kiberbiztonsági cég publikálta először a FluBot elemzését) még nem adta ki a jelentését, ezért elkezdtem a mintákat vizsgálni meg információt gyűjteni (a saját teszteszközömet is megfertőzve), hogy megállapítsam mennyire lehet súlyos a fertőzés.

Nagyjából, amikor a PRODAFT kiadta az elemzését már rájöttem, hogy az akkor vizsgált rosszindulatú alkalmazás azzal igyekszik megakadályozni az eltávolítását, hogy egymás után kb. háromszor rányom a virtuális Kezdőképernyő gombra, erre pedig viszonylag egyszerű volt megcsinálni az Uninstall alkalmazásomat. Kevesebb mint 24 óra alatt már közzétettem az első verziót a GitHubon és néhány nap múlva feltöltöttem a Google Play-be is.

Láttam, ahogy a csalásnak bedőlő emberek bankszámláit szó szerint lenullázzák és nem hittem a szememnek, hogy ez alig néhány ismerőssel arrébb történik. Ez volt a legfőbb oka, hogy megcsináltam az Uninstallert.

Egyedül dolgozol a projekten, vagy áll mögötted csapat vagy közösségi támogatás?

Jelenleg egyszemélyes csapat vagyok, de várjuk a jelentkezőket :)

Komolyra fordítva, a szabadidőmben foglalkozom az alkalmazással és nagyon sok órát töltök későig fennmaradva, hogy tervezek és gondolkozok, hogyan lehetne az eszközt acélosabbá és megkerülhetetlenebbé tenni.

Mindenkinek szeretném megköszönni a támogatást, akik követték a FluBot kampányt, posztolták a hash mintákat, megosztották a malware kódjában talált információkat. Külön szeretném megköszönni a @malwrhunterteam-nek, hogy összefognak bennünket, illetve szeretnék nekik is köszönetet mondani: @JosepAlbors, @0xabc0, @danlopgom, @LukasStefanco és @ThreatFabric

Van valami, amiben a magyar közösség segíteni tudna?

Később részletesebben elmondom, de találtunk egy új módszert a FluBot eltávolítására, és a naprakészen tartásához szükségem lesz a FluBot következő, újabb és újabb változataira és friss mintákra, hogy a variánsok csomagneveit fel tudjam használni.

Ha tudod hogyan kell a kártékony APK csomagra mutató linket beküldeni a VirusTotal-ra, kérlek, hogy tötlsd fel, és a malware hashét küldd el nekem a Twitteren a @linuxct-re, vagy a teljes mintát küldd el emailben a malninstall@linuxct.space címre.

A FluBot Malware Uninstall alkalmazás már nem elérhető a Google Play-ben. Azt mondtad korábban, hogy azért vontad vissza az alkalmazást, mert a FluBot új verzióját (3.8) már felkészítették arra, hogy észlelje az alkalmazásodat.

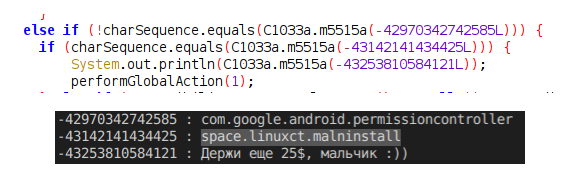

Abból amit találtam, illetve abból, amit Ahmet Bilal (@ 0xabc0) a PRODAFT-tól megosztott velem, arra következtetek, hogy a malware most már észleli, ha a FluBot szó megjelenik a képernyőn, illetve keresi az alkalmazásom "space.linuxct.malninstall” csomagnevét és megpróbálja bezárni az azt tartalmazó alkalmazást.

A 3.8-as FluBot változatnál látszott, hogy ha a fertőzött eszközre feltelepítem az Uninstallt, akkor jön egy „Choose your home screen application” ablak és végtelenített hurokba kerül az eszköz, amiből aztán nem egyszerű kivenni. Ezért döntöttem úgy, hogy inkább leveszem az alkalmazást a Play-ből és jobban megvizsgálom a helyzetet.

Ha jól tudom, akkor a támadók üzentek is Neked a FluBot kódjában.

Hát az üzenetben ugyan nem volt benne a felhasználónevem, de egyértelműen nekem címezték, rögtön ott van az orosz nyelvű üzenet a blokk után, ahol a malware az Uninstall csomagnevét ellenőrzi.

Megkérdeztem az egyik orosz barátomat, hogy mit jelent az üzenet, és arra céloznak, hogy fizethetek még 25 dollárt egy újabb Google Pay fejlesztői fiókra. Nem tudom, hogy mire gondolhattak, mert valóban 25 dollár a fejlesztői fiók díja, de hát az egyszeri díjért több alkalmazás is feltölthető, még ha a mások is a csomagok nevei.

Mérges vagy, hogy rákészültek az alkalmazásodra, vagy inkább büszkeséggel tölt el, hogy felbosszantottad őket?

Úgy érzem, sikerült ott eltalálnom őket, ahol fáj. Módosítaniuk kellett, erőforrásba került, hogy felkészítsék a malwaret az alkalmazásom ellen. Ez biztosan nem jelenti a FluBot Malware Uninstall végét.

Említetted, hogy van egy új iránya a fejlesztésnek. Mesélnél erről kicsit bővebben?

Az új módszer és a részletes instrukciók már elérhetők a https://linuxct.github.io/remove/ címen. Látva, hogy mennyi ember érint ez az egész, az eredeti alkalmazásom Play-ből való visszavonása után elkezdtem tovább gondolkodni, hogy lehetne a FluBot 3.8-as verzióját eltávolítani.

Egy új malware minta vizsgálatakor rájöttem, hogy az alkalmazás az Android gyári, hivatalos teszt kulcsával van aláírva, amelyet bárki használhat mert nyilvánosan elérhető. Ezt felhasználva készítettem több üres, csupasz APK csomagot, amelyek ugyanezzel a kulccsal vannak aláírva és ugyanazokat a csomagneveket használják, mint a malware ismert variánsai, de a legmagasabb verziószámmal. Ezekkel a csomaggal felülírható a malware. A legmagasabb verziószám miatt elkerülhető, hogy a malware később felülírja az én csomagomat és újra megfertőzze az eszközt.

Néhány szakember, akikkel beszéltem, azt mondja, hogy nincs jó optikája annak, hogy az új módszer tulajdonképpen ugyanazt a telepítési metódust igényli, mint maga a malware, szóval ugyanúgy egy ismeretlen, Play-en kívüli forrásból kell telepíteni. Az eredeti probléma is ez, hogy a felhasználó a biztonságtudatosság alapelveit megszegve ismeretlen forrásból telepít alkalmazást az eszközére.

Teljesen igazatok van, pontosan ez volt az oka, hogy a FluBot Malware Uninstall-t feltöltöttem a Google Play Store-ba ahelyett, hogy csak a GitHub-on teszem elérhetővé.

A legtöbb ember megbízik a Google Play Store-ból telepíthető alkalmazásokban, de hozzá kell tennem, hogy sajnos a Play Store-ban is rengeteg kártékony alkalmazás érhető el az ellenőrzések hiányosságai miatt.

Tekintettel arra, hogy ezekben az APK-kban olyan csomagnevek is szerepelnek, amelyeket más alkalmazások (például a QQ vagy az AliPlay) is használnak, nem is tölthettem fel őket a Play Store-ba, így csak azt tudom javasolni, hogy meg kell tanítani az embereket arra, hogyan tudnak megbízni a nyílt forráskódú szoftverekben.

Ha tudják, hogy mit csinál az alkalmazás és ellenőrizni is tudják, hogy mit csinál az alkalmazás, akkor megbízhatnak benne és telepíthetik a GitHub-ról. A FluBot Malware Uninstall esetében nem volt ilyen gond, fel lehetett tölteni a Play Store-ba, de a malwaret felülíró, frissítő csomagoknak tűnő APK-k esetében sajnos nincs erre lehetőség. Talán az F-Droid oldalon tárolhatók lehetnének (Kiberblog: az F-Droid egy alternatív „Play Store”, ahonnan nyilvános forrású Android alkalmazásokat lehet telepíteni), de biztos vagyok benne, hogy ezt el fogják utasítani.

Nem tudtam olyan (a hivatalos Play Store-ból letölthető) alkalmazást sem létrehozni, amely maga töltené le ezeket az APK csomagokat, mivel ez sértené a Play Store irányelveit, úgyhogy ez a megoldás is kiesett.

Szóval, ha az sem működik, hogy megtanítsuk az embereket megbízni a nyílt forráskódú szoftverekben, akkor nem marad más megoldás, mint hogy majd folytassam a FluBot Malware Uninstall fejlesztését, és a mostani, rögtönzött megoldást elfelejtsem. Valószínűleg az általatok is említett kétséget a magyar NKI is osztja, és ezért nem javasolja a rögtönzött megoldás használatát. Mindenképpen szívesen fogadnék további ötleteket és javaslatokat!

A tweetjeidben láttuk, hogy mintha lenne valamilyen együttműködésed a magyar NKI-vel, vagy legalábbis posztoltál az NKI-vel kapcsolatban. Beszélhetsz erről?

A tweetekben csak az NKI bejelentéséről beszéltem, hogy az NKI is a FluBot Malware Uninstall alkalmazást javasolta a malware eltávolítására.

Amikor levettem az alkalmazást a Play Store-ból, felvették velem a kapcsolatot és információkat kértek, hogy miért szedtem le. Én keresem az együttműködési lehetőségeket, hogy megtaláljuk a mindenki számára jó megoldást.

Szakemberként mi a véleményed a FluBot-ról? Több kollégával beszélgettem róla, és az az érdekes vélemény is elhangzott, hogy technikailag nincs semmi különleges megoldás a malware-ben, nem egy szuper programozó műve, hanem egy jól megírt alkalmazás, amely a covid miatt tudott ekkorát ütni. Mi a véleményed erről?

Ez egy érdekes téma. Véleményem szerint a felhasználók megtévesztése, a social engineering játssza talán a legnagyobb szerepet abban, hogy ennyire sikeresek a támadások.

A támadók jól érthető utasításokkal látják el a megtévesztett felhasználókat, hogy engedélyezzék az ismeretlen forrásból származó alkalmazás telepítését, és adják meg a szükséges engedélyeket az alkalmazás működéséhez. Nem is indokolják meg, hogy miért van ezekre a lépésekre szükség, mert azzal számolnak, hogy a megszemélyesített csomagküldők (FedEx, DHL, stb) megbízhatók a felhasználók számára, és hozzá kell tennem, hogy a megszemélyesített csomagküldők eleve szoktak SMS értékesítéseket küldeni. Nem véletlen, hogy a csomagküldőket használják fel a támadáshoz.

Először én is azt gondoltam, hogy ez a malware nem nagy durranás, de ahogy korábban is mondtam, láttam, hogyan veszítik el az emberek életük munkáját és a megtakarításaikat, ez pedig új megvilágításba helyezte számomra, hogy mennyire veszélyes is ez a malware. Nem túl szofisztikált, de sajnos nagyon hatékony.

Mit gondolsz, ki állhat a FluBot mögött? Az eredeti spanyol kampány után négy embert letartóztattak, szerinted ki és hogyan vette át a „projektet”?

Őszintén, fogalmam sincsen.

Lehet, hogy csak két orosz hacker, akik egy pincében rejtőzködnek (a nekem írt üzenetből kiindulva gondolom, hogy oroszok lehetnek), de lehet akár egy komplett bűnszervezet is. A jelenleg rendelkezésre álló adatokból nem lehet megmondani, hogy hány szereplős ez a sztori, de szerintem ez nem egy kis dolog, vagy legalábbis nem olyan kicsi, mint sokan gondolják.

Van-e valami jó tanácsod a magyar felhasználóknak?

Kérek mindenkit, hogy ne bízzon olyan SMS-ben, aminek nem ismeri a feladóját.

Éppen úgy, ahogy abban sem bízna meg, aki ismeretlenül, nagy összeget ajánlana fel emailben. Ha esetleg éppen tényleg csomagot vártok, a legjobb megoldás, ha a csomagküldő szolgáltatót keresitek meg és nem az SMS-ben szereplő linkre kattintotok.

Ez a csalás is fejlődni fog, és nem csak a csomagküldők nevében fognak üzenetek érkezni, hanem például majd banknak fogja magát kiadni, vagy más szolgáltatásnak. Tartsa nyitva a szemét mindenki, mert attól, hogy valami a nevetekre szól, még egyáltalán nem biztos, hogy a forrás megbízható.

(Köszi a segítséget Kovács "Conan" Krisztián!)